การโจมตี DDoS เป็นสิ่งที่คุณสามารถได้ยินหรืออ่านได้จากทุกอย่างตั้งแต่นิตยสารซุบซิบไปจนถึงฟอรัมนักพัฒนาซอฟต์แวร์พิเศษ เป็นความรำคาญทั่วไปที่เกิดขึ้นตั้งแต่ปลายทศวรรษที่ 90 ซึ่งแฮกเกอร์หรือแม้แต่พนักงานที่ไม่พอใจอาจใช้เพื่อทำให้ระบบทำงานได้ยากจากระยะไกล

นี่คือสิ่งที่คุณจำเป็นต้องรู้เกี่ยวกับการโจมตี DDoS จะเกิดขึ้นอะไรบ้างและผลกระทบที่มีนัยสำคัญต่อเป้าหมายที่ไม่น่าสงสัยหรือไม่ได้เตรียมตัวไว้อย่างไร

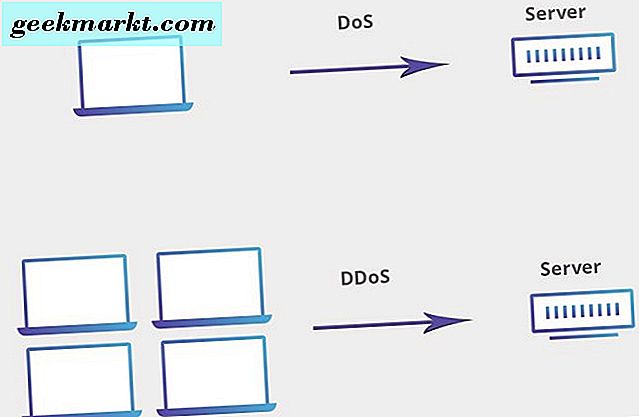

DoS vs. DDoS

คำว่า 'DoS' หมายถึงการโจมตีแบบปฏิเสธการให้บริการ การโจมตีทางอินเทอร์เน็ตนี้เกี่ยวข้องกับการ จำกัด หรือขัดขวางบริการของโฮสต์

วิธีที่พบมากที่สุดในสิ่งที่ทำได้คือการทำให้ผู้บุกรุกได้รับคำขอเป็นจำนวนมาก ซึ่งทำให้เกิดการโอเวอร์โหลดเครื่องเป้าหมายและยังทำให้ไม่สามารถตอบสนองต่อคำขอได้มากที่สุดหากไม่ใช่คำขอที่ถูกต้องตามกฎหมายทั้งหมดจากผู้ใช้รายอื่น

DDoS เป็นพื้นโจมตีแบบ DoS ในระดับที่ใหญ่มาก นอกจากนี้ยังเรียกว่าการโจมตีแบบปฏิเสธการให้บริการ (distributed denial-of-service) เทคนิคน้ำท่วมเดียวกันจะใช้ในเครื่องเป้าหมาย แต่มันมาพร้อมกับบิด

การโจมตี DDoS มีแหล่งที่มาหลายแหล่ง ดังนั้นจึงเป็นการยากที่จะป้องกันไม่ให้พวกเขา โจมตี DoS สามารถหยุดได้โดยการปิดกั้นแหล่งที่มา แต่ในกรณีของการโจมตี DDoS มันไม่ได้เป็นง่ายๆเป็นกรองการกรองขั้นพื้นฐานจะไม่เป็นผล

ผลกระทบ DDoS

- ไม่สามารถแยกแยะผู้ใช้ที่ถูกต้อง

- เว็บไซต์ไม่พร้อมใช้งาน

- ประสิทธิภาพของเครือข่ายช้า

- จำนวนอีเมลขยะที่เพิ่มขึ้น

- ปฏิเสธการเข้าถึงบริการอินเทอร์เน็ต

- ตัดการเชื่อมต่ออินเทอร์เน็ตแบบใช้สายหรือแบบไร้สาย

- ขัดข้องฮาร์ดแวร์

ยุทธวิธีการโจมตีทั่วไป

IP spoofing เป็นหนึ่งในวิธีการ DDoS ที่พบมากที่สุด การสร้างที่อยู่ IP ปลอมจะทำให้ค้นหาและบล็อกแหล่งที่มาของการโจมตีได้ยากขึ้น

Botnets เป็นเครื่องหมายการค้าของการโจมตี DDoS ถ้าคุณไม่ทราบว่า botnet คืออะไรให้ลองคิดดูว่าเป็นเครือข่ายคอมพิวเตอร์ที่ทำหน้าที่เป็นตัวแทนจำหน่าย เครื่องคอมพิวเตอร์ได้รับคำสั่งให้โจมตีระบบบางเครื่องหรือระบบเป้าหมาย

บ่อยครั้งที่เครื่องเหล่านี้ได้รับและดำเนินการคำสั่งซื้อโดยที่เจ้าของไม่เคยรู้จักเกี่ยวกับเรื่องนี้ ทำให้ DDoSing มีประสิทธิภาพมากเนื่องจากศักยภาพในการขยายเครือข่ายค่อนข้างสูง นอกจากนี้ยังช่วยป้องกันโฮสต์จากการเพิ่มแบนด์วิธเพิ่มขึ้นเพื่อจัดการกับปัญหา

การใช้งานที่กำหนดไว้

การโจมตี DDoS จำนวนมากถูกใช้ในแผนการขูดรีดกับสถาบันการเงินหรือเจ้าของธุรกิจ ผู้โจมตีมักจะเริ่มต้นเล็ก ๆ ด้วยการโจมตีแบบ DDoS ที่เรียบง่ายเป็นหลักฐานของแนวคิด จากนั้นเป้าหมายจะได้รับทราบถึงช่องโหว่ในระบบและได้รับแจ้งให้ชำระค่าธรรมเนียม

คำขอการชำระเงินส่วนใหญ่อยู่ใน Bitcoin หรือสกุลเงินเสมือนอื่น ๆ ที่เป็นที่รู้จักอย่างหนักเพื่อติดตามกลับไปยังผู้บุกรุก

การโจมตี DDoS บางอย่างมีวัตถุประสงค์เพื่อทำลายส่วนประกอบฮาร์ดแวร์ของระบบเป้าหมาย นี้เรียกว่า PDoS, การปฏิเสธการให้บริการอย่างถาวรหรือ phlashing

PDoS เกี่ยวข้องกับการควบคุมระยะไกลในการจัดการอุปกรณ์ฮาร์ดแวร์ของระบบเป้าหมายซึ่งรวมถึง แต่ไม่ จำกัด เพียงเครื่องพิมพ์เราเตอร์และฮาร์ดแวร์ระบบเครือข่ายส่วนใหญ่ ผู้บุกรุกใช้ภาพเฟิร์มแวร์ที่แก้ไขหรือเสียหายเพื่อแทนที่เฟิร์มแวร์เดิมของชิ้นส่วนเป้าหมาย

หลังจากการโจมตีเหล่านี้ระบบอาจเสียหายเกินกว่าการซ่อมแซม ซึ่งหมายความว่าเป้าหมายอาจต้องเปลี่ยนอุปกรณ์ทั้งหมด นี้ใช้เวลาและเงิน

การโจมตี PDoS เป็นการยากที่จะแจ้งให้ทราบ นอกจากนี้ยังสามารถดำเนินการได้โดยไม่ต้องอาศัยเซิร์ฟเวอร์ botnet หรือ root

DDoS ที่ไม่ได้ตั้งใจ

บางครั้งสาเหตุของการที่เว็บไซต์มีการโอเวอร์โหลดอาจเป็นเรื่องที่น่าสนใจ ถ้าผู้คนนับพันหรือหลายร้อยหลายพันคนคลิกลิงค์เชื่อมโยงเดียวกันไปยังเว็บไซต์ในเวลาเดียวกันผู้ดูแลระบบอาจเห็นว่าเป็นความพยายามของ DDoS

ได้รับนี้มักเกิดขึ้นเฉพาะในเว็บไซต์ที่จัดเตรียมน้อยกว่าหรือเว็บไซต์ใหม่ที่มีแบนด์วิธ จำกัด บางวงการรูปแบบของสิ่งนี้คือ VIPDoS วีไอพีย่อมาจากคนดังที่สามารถโพสต์ลิงก์ที่ดึงดูดการคลิกหลายพันครั้งภายในไม่กี่วินาที

เหตุการณ์ที่กำหนดไว้ล่วงหน้าอาจทำให้เกิดการปฏิเสธการให้บริการชั่วคราว เหตุการณ์นี้เกิดขึ้นเนื่องจากมีเวลาพอสมควรล่วงหน้าผู้คนนับล้านอาจรู้ว่ามีช่วงเวลาที่ จำกัด ที่จะได้รับประโยชน์จากบริการ

ตัวอย่างเช่น DDoS ที่ไม่ได้ตั้งใจเหล่านี้เกิดขึ้นในระหว่างการสำรวจสำมะโนประชากรของออสเตรเลียในปี พ.ศ. 2559

การป้องกัน DDoS

แม้ว่าจะมีเทคนิคการป้องกันหลายอย่างเพื่อป้องกันหรือลดความเสียหายที่เกิดขึ้นจากการโจมตี DDoS ระบบป้องกันที่ดีที่สุดก็คือการใช้การป้องกันหลายชั้น

เพื่อเตรียมพร้อมให้ดีที่สุดเท่าที่คุณจะทำได้คุณต้องเริ่มต้นด้วยการยอมรับว่าการโจมตี DDoS ที่เข้ามาเป็นไปได้ รวมการตรวจจับการโจมตีการจำแนกการจราจรเครื่องมือตอบสนองแบบเรียลไทม์และการป้องกันฮาร์ดแวร์เพื่อเพิ่มโอกาสในการยับยั้งการโจมตี

แบนด์วิดท์สูงมีความสำคัญเช่นกันแม้ว่ามาตรการรักษาความปลอดภัยขั้นสูงจะเป็นไปไม่ได้ที่จะหยุดการโจมตี DDoS ขนาด 100 GB บนแบนด์วิธ 10 GB

ใช้กันอย่างแพร่หลายวิธีการป้องกัน DDoS เกี่ยวข้อง:

- ไฟร์วอลล์

- ระบบป้องกันการบุกรุก (Intrusion prevention system - IPS)

- ฮาร์ดแวร์ front-end ของแอพพลิเคชัน

- Blackhole routing

- เราเตอร์

- สวิทช์

- การกรองต้นน้ำ

ความคิดขั้นสุดท้าย

แม้ว่ากลไกและเครื่องมือการป้องกันจะมากขึ้นอย่างต่อเนื่องก็ตามจำนวนการโจมตี DDoS ยังคงเพิ่มขึ้นทั่วโลก บางประเทศพยายามที่จะยับยั้งผู้บุกรุกที่อาจเกิดขึ้นโดยการบอกเวลาถูกจำคุกเป็นโทษ

อย่างไรก็ตามประเทศที่น้อยมากได้ออกกฏหมายที่ชัดเจนเกี่ยวกับเรื่องนี้ สหราชอาณาจักรเป็นหนึ่งในไม่กี่แห่งที่มีหลักเกณฑ์ที่ชัดเจนเมื่อพูดถึง DDoSing มีโทษจำคุก 10 ปีสูงสุดที่สามารถให้กับทุกคนที่ถูกจับ DDoSing นอกจากนี้ยังเป็นประเทศเดียวที่ระบุว่า DDoSing เป็นกิจกรรมที่ผิดกฎหมายอย่างชัดเจน

กลุ่มแฮ็กเกอร์ที่เป็นที่นิยมชื่อ Annonymous ได้รับการรุกเพื่อคัดแยกการโจมตี DDoS ว่าเป็นรูปแบบการประท้วงที่ได้รับการยอมรับแทนที่จะเป็นการโจมตีที่ผิดกฎหมาย คุณคิดว่าถูกต้องหรือ DDoSing อันตรายเกินไปในมือของผู้ที่มีเจตนาไม่ดีที่จะได้รับการพิจารณาตามกฎหมาย?